Theo đài BBC và các báo Tin Học

Không ít vụ tấn công trên thế giới được xác định do các nhóm tin tặc từ Việt Nam. Cùng lúc, nhiều tổ chức và cá nhân tại Việt Nam cũng bị tấn công mạng.

Tin tặc xuất phát từ Việt Nam đang sử dụng phần mềm độc hại để tấn công các nạn nhân nhằm trục lợi tài chính. Cùng lúc, các tổ chức và cá nhân ở Việt Nam cũng trở thành nạn nhân.

Hôm qua (4/4), một nhóm tin tặc có tên CoralRaider bị nghi ngờ sử dụng các phần mềm độc hại để nhằm vào các nạn nhân ở một vài quốc gia khu vực châu Á và Đông Nam Á, theo đánh giá của Cisco Talos.

Các quốc gia có nạn nhân bị tấn công bao gồm Việt Nam, Trung Quốc, Hàn Quốc, Ấn Độ, Bangladesh, Indonesia và Pakistan.

Cisco Talos là nhóm nghiên cứu về an ninh mạng thuộc Cisco Systems, công ty thuộc tập đoàn đa quốc gia của Mỹ về công nghệ truyền thông kỹ thuật số.

CoralRaider chủ yếu đánh cắp thông tin đăng nhập, dữ liệu tài chính và tài khoản mạng xã hội của các nạn nhân (bao gồm cả tài khoản doanh nghiệp và quảng cáo) nhằm trục lợi tài chính.

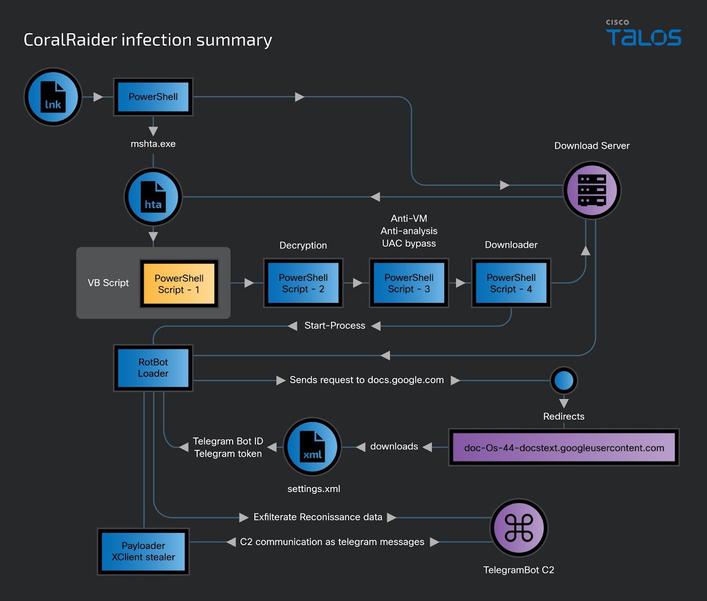

Biểu đồ đánh phá theo các bước tiếp cận và đột kích của mã độc CoralRaider. Cài mã độc, đánh cắp thông tin và chuyển về máy của bọn tin tặc.

Theo tạp chí tin tức về tin tặc

Các nhà nghiên cứu bảo mật Chetan Raghuprasad và Joey Chen cho biết : “Nhóm này tập trung vào việc đánh cắp thông tin xác thực, dữ liệu tài chính và tài khoản mạng xã hội của nạn nhân, bao gồm cả tài khoản doanh nghiệp và quảng cáo” . “Họ sử dụng RotBot, một biến thể tùy chỉnh của Quasar RAT và ứng dụng “kẻ đánh cắp XClient để tải dữ liệu.”

Phần mềm độc hại hàng hóa khác được nhóm này sử dụng bao gồm sự kết hợp giữa trojan truy cập từ xa và ứng dụng dùng để đánh cắp thông tin như AsyncRAT , NetSupport RAT và Rhadamanthys .

Cisco Talos đánh giá nhóm này hiện có cơ sở hoạt động ở Việt Nam và ít nhất đã bắt đầu hoạt động từ tháng 5/2023. Đánh giá này được đưa ra sau khi Cisco Talos phát hiện có tiếng Việt trong tên phần mềm và tin nhắn của thành viên nhóm, cũng như có nhiều từ tiếng Việt tồn tại trong phần mềm độc hại mà nhóm này sử dụng.

Địa chỉ IP của nhóm này cũng được xác định là ở Hà Nội, Việt Nam.

Trong quá trình tìm hiểu, Cisco Talos đã phát hiện hai nhóm chat Telegram sử dụng tên tiếng Việt là “Kiếm tiền từ Facebook” và “Mua Bán Scan Mini”. Hai “chợ đen” này là nơi nhiều hoạt động trao đổi diễn ra, bao gồm cả dữ liệu cá nhân của các nạn nhân.

Đã có nhiều tiền lệ

Đây không phải lần đầu tiên có những vụ tấn công mạng nhằm trục lợi tài chính mà thủ phạm được xác định là từ Việt Nam.

Cuối tháng 2/2024, nhà cung cấp công nghệ an ninh mạng Group-IB từng có một bài viết về VietCredCare.

VietCredCare là một phần mềm đánh cắp thông tin, được một nhóm người Việt Nam quản lý và được lưu hành ít nhất là từ tháng 8/2022, theo báo cáo an ninh mạng của “Group-IB”.

Nạn nhân chủ yếu là những người quản lý hồ sơ của các doanh nghiệp và tổ chức lớn đến từ 44 tỉnh thành của Việt Nam.

Trong đó, 51% nạn nhân ở Hà Nội và 33% ở TP Hồ Chí Minh.

Sau đó, khi đã kiểm soát được tài khoản Facebook của nạn nhân có lượng người theo dõi lớn, kẻ gian có thể trục lợi chính trị hoặc tài chính qua các hình thức như:

-

-

- Lừa đảo giả mạo (phishing)

- Lừa đảo gian lận liên kết (affiliate scam)

- Chuyển hướng truy cập Web (malicious redirection of web traffic)

- Bán thông tin

-

Chính quyền Việt Nam cũng từng là mục tiêu của các cuộc tấn công mạng.

Theo một tài liệu rò rỉ vào tháng 2/2024, một tổ chức chính quyền vùng tây nam Trung Quốc được cho là đã chi 15.000 USD (khoảng 370 triệu đồng) để đột nhập website của cảnh sát giao thông Việt Nam.

Năm ngoái, trang fanpage của Công an TP Hà Nội cũng từng bị hack.

Khoảng 17 giờ ngày 7/8/2023, trang fanpage Facebook chính thức của Công an TP Hà Nội đăng tải hai hình ảnh nhạy cảm lên mục story kèm đường link lạ. Đến khoảng 19 giờ cùng ngày, hai bức ảnh trên đã được gỡ bỏ.